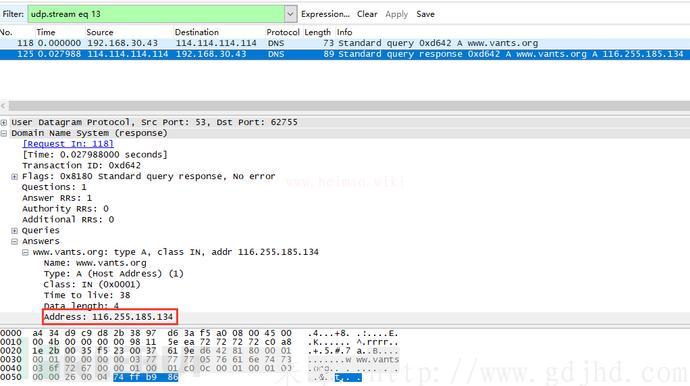

互聯網開創之初,絕大多數的瀏覽全是根據IP地址來保持的,因web等協議書與運用的盛行,擁有網站域名,再根據IP去瀏覽一方面不太非常容易記,另一方面因負荷、CDN等層面的緣故,單純性應用IP地址瀏覽會產生一些難題。因而網站域名造成了,根據網站域名瀏覽,中間設備只了解IP,因而最后還是分析到相對的IP地址去瀏覽。這一用于分析的協議書稱之為DNS,關鍵作用為將解析域名到相對的IP地址。,DNS的造就是網絡大師的一大作品,根據DNS眾多網友能夠 根據網站域名來瀏覽相對的網址。那樣只必須記牢網站域名就可以了,不用記牢繁雜的IP地址。如人們常常瀏覽的www.vants.org,其DNS分析全過程以下:, ,

,

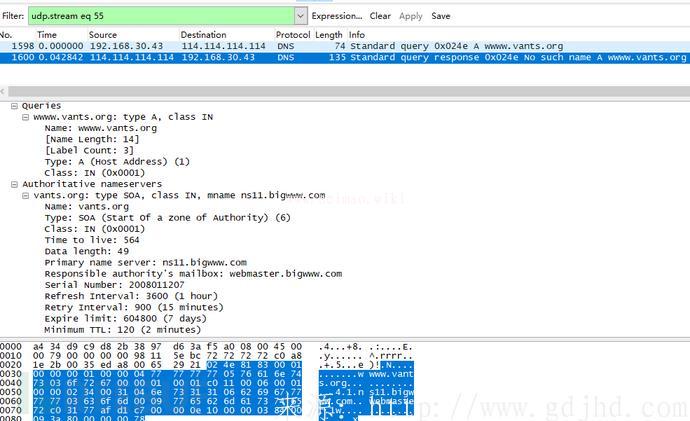

圖中能夠 見到,DNS的分析十分輕便,應用UDP協議書,一個DNS查尋包,一個回應包,2個包拿下,簡約輕便,高效率。可是在具體全過程中常常會碰到一個難題:鍵入網站域名的情況下如www.vants.org,一不小心多鍵入一個w變為wwww.vants.org,那樣的話,能夠 一切正常分析嗎?我做了一下試驗,在電腦瀏覽器鍵入wwww.vants.org,電腦瀏覽器立即出錯“無法打開此網站”, ,人們討論一下DNS的分析步驟,手機客戶端開展了一次DNS查尋,DNS服務器查詢之后回到一個結果“NOsuchnameAwwww.vants.org”,能夠 見到DNS服務器虛擬機查尋后,搜索不上那樣的結果。,

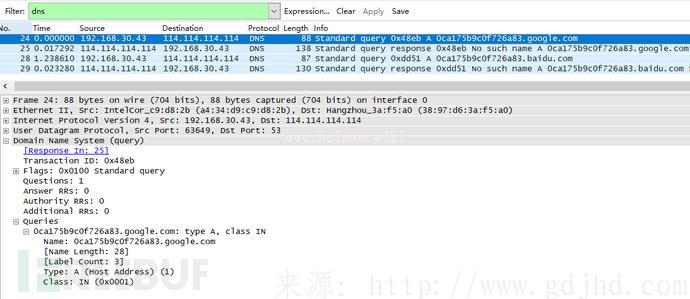

,人們討論一下DNS的分析步驟,手機客戶端開展了一次DNS查尋,DNS服務器查詢之后回到一個結果“NOsuchnameAwwww.vants.org”,能夠 見到DNS服務器虛擬機查尋后,搜索不上那樣的結果。, ,為何wwww.vants.org分析不上相對的IP?緣故非常簡單,DNS沒有相對的配備,可是在實際中,毫無疑問常常存有客戶鍵入不正確域名前綴的狀況,假如網站測試方考慮到的充足個性化,徹底能夠 配備一個DNS分析紀錄,配備一個默認設置分析結果。在DNS保持中,確實有那樣一套體制,這一稱之為DNS泛解析。,即然有DNS泛解析那樣一套體制,在具體日常生活毫無疑問會存有相對的運用。那麼人們來測試一下,最先拿google做手術,任意鍵入一個二級域名看一下能否一切正常分析,分析不上;再測試一下百度知道,也分析不上。,

,為何wwww.vants.org分析不上相對的IP?緣故非常簡單,DNS沒有相對的配備,可是在實際中,毫無疑問常常存有客戶鍵入不正確域名前綴的狀況,假如網站測試方考慮到的充足個性化,徹底能夠 配備一個DNS分析紀錄,配備一個默認設置分析結果。在DNS保持中,確實有那樣一套體制,這一稱之為DNS泛解析。,即然有DNS泛解析那樣一套體制,在具體日常生活毫無疑問會存有相對的運用。那麼人們來測試一下,最先拿google做手術,任意鍵入一個二級域名看一下能否一切正常分析,分析不上;再測試一下百度知道,也分析不上。,

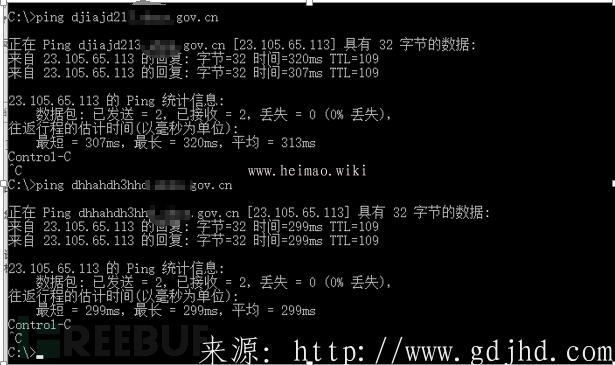

,兩大寡頭都不兼容泛解析,再次搜一下華明鎮,企業滲入大神很不屑一顧的丟給我一批開過泛解析的網站域名,隨意檢測一個,能夠 分析到域名的IP上。, ,即然泛解析有那么個性化的運用,那麼像google、百度知道為什么不開啟DNS泛解析?這肯定是充分考慮安全性與運維管理成本費等層面。DNS泛解析還存有安全隱患?確實存有!圖中中的泛解析是分析到域名的IP,假如泛解析的IP被分析到別的的IP,或是是網絡黑客的IP呢?,有這類狀況?確實,在具體工作上數次碰到這類狀況。大前天發覺一政府部門的門戶網根據度娘搜索二級域名時,檢索到301000個網站,根據檢索的結果立即點擊查看,發覺有很多二級域名都自動跳轉到菠菜網。,

,即然泛解析有那么個性化的運用,那麼像google、百度知道為什么不開啟DNS泛解析?這肯定是充分考慮安全性與運維管理成本費等層面。DNS泛解析還存有安全隱患?確實存有!圖中中的泛解析是分析到域名的IP,假如泛解析的IP被分析到別的的IP,或是是網絡黑客的IP呢?,有這類狀況?確實,在具體工作上數次碰到這類狀況。大前天發覺一政府部門的門戶網根據度娘搜索二級域名時,檢索到301000個網站,根據檢索的結果立即點擊查看,發覺有很多二級域名都自動跳轉到菠菜網。, ,

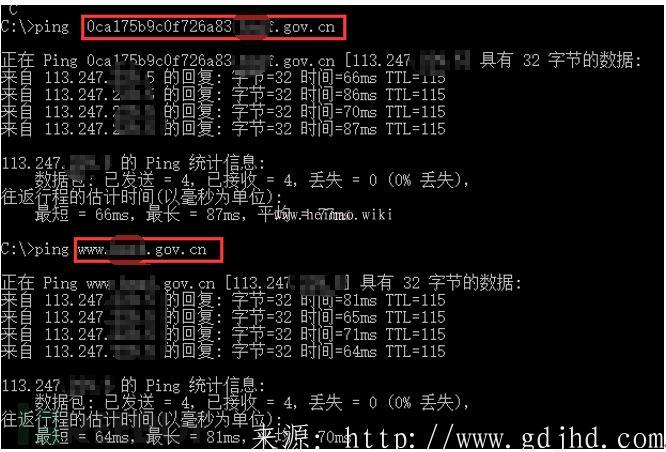

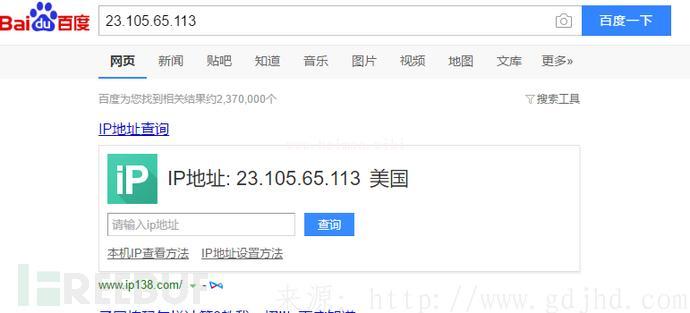

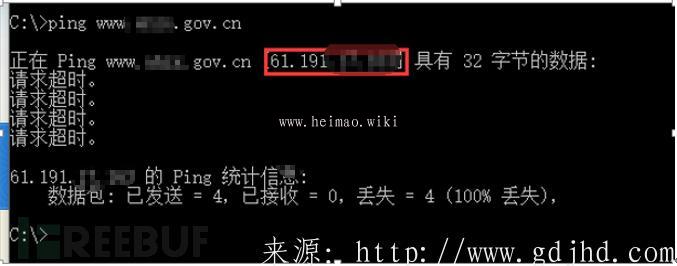

, ,根據ping檢測,發覺域名分析到61.191.*.*,而泛解析卻被分析到23.105.65.113,這一IP是英國的IP。DNS的泛解析結果毫無疑問被網絡黑客故意改動了。,

,根據ping檢測,發覺域名分析到61.191.*.*,而泛解析卻被分析到23.105.65.113,這一IP是英國的IP。DNS的泛解析結果毫無疑問被網絡黑客故意改動了。, ,

, ,

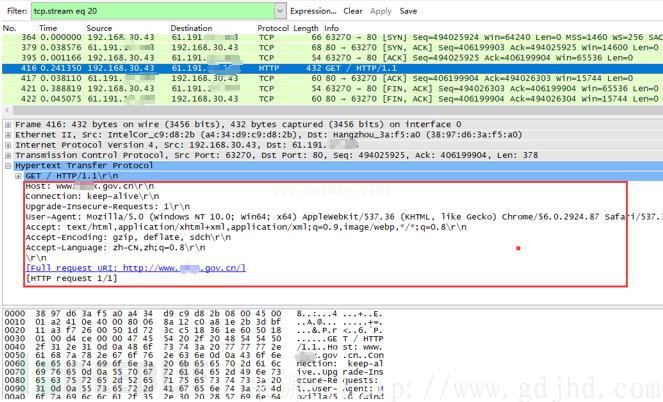

, ,即然被DNS被泛解析到故意的IP,而且有這么多分析紀錄,那麼客戶為何一直沒有發覺這個問題?這令我迷惑不解。直至有一次在電腦瀏覽器中鍵入一個任意二級域名瀏覽時,居然自動跳轉到一切正常域名網頁頁面上來了。即然能夠 依據客戶的瀏覽標準(根據檢索或立即鍵入)在網上博彩與一切正常域名中間自動跳轉,那麼在23.105.65.113這一網頁頁面毫無疑問存有一個分辨的標準,開啟這種標準時自動跳轉到菠菜網,沒有開啟時自動跳轉到一切正常網頁頁面。一般狀況下,全是根據JS來做鑒別和自動跳轉的,那樣要是過慮相對的JS腳本就可以,立即剖析23.105.65.113網頁頁面源代碼,過慮11.jpg,

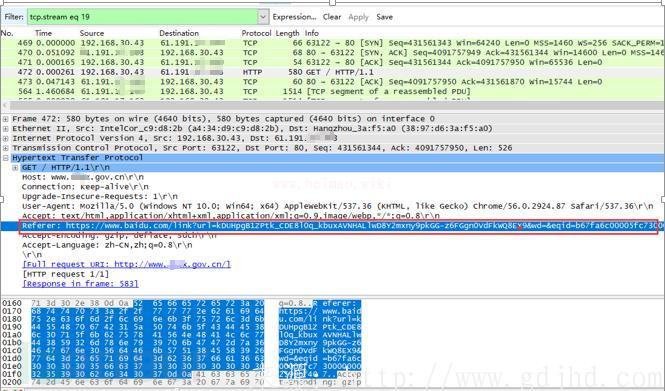

,即然被DNS被泛解析到故意的IP,而且有這么多分析紀錄,那麼客戶為何一直沒有發覺這個問題?這令我迷惑不解。直至有一次在電腦瀏覽器中鍵入一個任意二級域名瀏覽時,居然自動跳轉到一切正常域名網頁頁面上來了。即然能夠 依據客戶的瀏覽標準(根據檢索或立即鍵入)在網上博彩與一切正常域名中間自動跳轉,那麼在23.105.65.113這一網頁頁面毫無疑問存有一個分辨的標準,開啟這種標準時自動跳轉到菠菜網,沒有開啟時自動跳轉到一切正常網頁頁面。一般狀況下,全是根據JS來做鑒別和自動跳轉的,那樣要是過慮相對的JS腳本就可以,立即剖析23.105.65.113網頁頁面源代碼,過慮11.jpg, ,看一下這一js內容,分辨標準非常簡單,http的呼和浩特referrer字段名,要是referrer字段名中有c或是n就自動跳轉到win.an888.top,不然就自動跳轉到www.*.gov.cn。那樣的話就表述了立即開啟任意子301跳轉到一切正常網頁頁面而根據網頁搜索時自動跳轉到網上博彩網頁頁面的疑惑。假如根據立即瀏覽任意二級域名會自動跳轉到域名網頁頁面,不易被技術人員發覺,可是根據檢索瀏覽時候有referrer字段名,要是字段名中有c或是n便會自動跳轉到菠菜網。,

,看一下這一js內容,分辨標準非常簡單,http的呼和浩特referrer字段名,要是referrer字段名中有c或是n就自動跳轉到win.an888.top,不然就自動跳轉到www.*.gov.cn。那樣的話就表述了立即開啟任意子301跳轉到一切正常網頁頁面而根據網頁搜索時自動跳轉到網上博彩網頁頁面的疑惑。假如根據立即瀏覽任意二級域名會自動跳轉到域名網頁頁面,不易被技術人員發覺,可是根據檢索瀏覽時候有referrer字段名,要是字段名中有c或是n便會自動跳轉到菠菜網。, ,根據網頁搜索瀏覽時有referrer字段名,

,根據網頁搜索瀏覽時有referrer字段名, ,立即瀏覽無referrer字段名,注:因截屏時,相關網站的DNS泛解析已被關掉,因此截屏檢測的的是域名。可是基本原理是一樣:根據百度搜索引擎檢索時都是含有referrer字段名,立即瀏覽時不容易含有referrer字段名。,此外,網絡黑客為何設定含有c或是n時做為分辨自動跳轉的標準,一般狀況下都根據檢索搜索相對二級域名時,referrer都是含有.com或是.cn那樣的字段名,c和n較為非常容易開啟自動跳轉標準。,灰產運用泛解析造成 瀏覽二級域名為菠菜網的全過程以下:,1.最先網絡黑客毫無疑問要取得客戶網站域名的管理員權限。有的客戶的域名解析是放到營運商那里的,有些是自己來管理方法的。如何取得相對管理員權限,工程爆破、社會工作者、XSS、引入。。。。。并不是此次剖析的重中之重也不一一詳細介紹,2.在網站域名設定中,提升泛解析設定。設定為:RR,*.網站域名.com/cn……,A記錄,分析結果為網絡黑客IP:23.105.65.113,3.23.105.65.113網頁頁面中添加JS腳本,4.設定JS自動跳轉分辨標準,,varref=document.referrer;,if(ref.indexOf("c")>=0||ref.indexOf("n")>=0),{location.href="http://win.an888.top/";},else{location.href="http://www.相關網站.gov.cn/";},5.客戶瀏覽開啟泛解析時,依據JS分辨標準(referer中有c或是n)回到win.an888.top不然回到一切正常的網頁頁面。,那麼根據網頁搜索到這么多的網頁頁面是怎樣轉化成的?,照片15.png,一般全是網絡黑客轉化成相對的二級域名,隨后根據總流量很大的網址去連接,當百度搜索引擎網絡爬蟲去爬總流量很大的網址時,便會爬到這種二級域名。,下邊看一段在具體中碰到的依據網絡爬蟲回到特殊網頁頁面的實例:,<%定義方法涵數,functionGetbot(),dims_agent,GetBot="",s_agent=Request.ServerVariables("HTTP_USER_AGENT"),ifinstr(1,s_agent,"googlebot",1)>0then,GetBot="google",endif,ifinstr(1,s_agent,"baiduspider",1)>0then,GetBot="baidu",endif,endfunction,%>,.STYLE1{color:#FF0000},–>,網頁頁面頭文件(能夠 是導航條、照片獲別的內容),網頁頁面一部分,<%,ifGetBot="baidu"orGetBot="google"then,Response.Write"(友情鏈接一)黑帽優化href=’http://bbs.acehat.com’>(友情鏈接二)黑帽優化社區論壇",elseResponse.Write"不做解決,或輸出隨意",endif,%>,上邊的編碼含意為:假如發覺瀏覽網址的User_agent為baiduspider或是googlebot則為其回到的網頁頁面為’http://bbs.acehat.com’>(友情鏈接一)黑帽優化和http://bbs.acehat.com’>(友情鏈接二)黑帽優化社區論壇,并不是百度和谷歌網絡爬蟲得話則“不做解決,或輸出隨意”。,小結:第一次遇到這類狀況時,最先猜疑是的網站被劫持,瀏覽有關二級域名時自動跳轉到菠菜網,之后再細心看過下,客戶不太可能申請注冊這么多的二級域名,之后才注意到DNS分析結果的變化。,由此可見,DNS泛解析是一把兩面性,配備好得話能夠 提升客戶體驗,配備不太好得話非常容易被網絡黑客運用。此外,常常遇到過營運商在DNS里做了手和腳,當客戶鍵入不會有的網站域名時都是自動跳轉到她們設定好的游戲、檢索類網址。,

,立即瀏覽無referrer字段名,注:因截屏時,相關網站的DNS泛解析已被關掉,因此截屏檢測的的是域名。可是基本原理是一樣:根據百度搜索引擎檢索時都是含有referrer字段名,立即瀏覽時不容易含有referrer字段名。,此外,網絡黑客為何設定含有c或是n時做為分辨自動跳轉的標準,一般狀況下都根據檢索搜索相對二級域名時,referrer都是含有.com或是.cn那樣的字段名,c和n較為非常容易開啟自動跳轉標準。,灰產運用泛解析造成 瀏覽二級域名為菠菜網的全過程以下:,1.最先網絡黑客毫無疑問要取得客戶網站域名的管理員權限。有的客戶的域名解析是放到營運商那里的,有些是自己來管理方法的。如何取得相對管理員權限,工程爆破、社會工作者、XSS、引入。。。。。并不是此次剖析的重中之重也不一一詳細介紹,2.在網站域名設定中,提升泛解析設定。設定為:RR,*.網站域名.com/cn……,A記錄,分析結果為網絡黑客IP:23.105.65.113,3.23.105.65.113網頁頁面中添加JS腳本,4.設定JS自動跳轉分辨標準,,varref=document.referrer;,if(ref.indexOf("c")>=0||ref.indexOf("n")>=0),{location.href="http://win.an888.top/";},else{location.href="http://www.相關網站.gov.cn/";},5.客戶瀏覽開啟泛解析時,依據JS分辨標準(referer中有c或是n)回到win.an888.top不然回到一切正常的網頁頁面。,那麼根據網頁搜索到這么多的網頁頁面是怎樣轉化成的?,照片15.png,一般全是網絡黑客轉化成相對的二級域名,隨后根據總流量很大的網址去連接,當百度搜索引擎網絡爬蟲去爬總流量很大的網址時,便會爬到這種二級域名。,下邊看一段在具體中碰到的依據網絡爬蟲回到特殊網頁頁面的實例:,<%定義方法涵數,functionGetbot(),dims_agent,GetBot="",s_agent=Request.ServerVariables("HTTP_USER_AGENT"),ifinstr(1,s_agent,"googlebot",1)>0then,GetBot="google",endif,ifinstr(1,s_agent,"baiduspider",1)>0then,GetBot="baidu",endif,endfunction,%>,.STYLE1{color:#FF0000},–>,網頁頁面頭文件(能夠 是導航條、照片獲別的內容),網頁頁面一部分,<%,ifGetBot="baidu"orGetBot="google"then,Response.Write"(友情鏈接一)黑帽優化href=’http://bbs.acehat.com’>(友情鏈接二)黑帽優化社區論壇",elseResponse.Write"不做解決,或輸出隨意",endif,%>,上邊的編碼含意為:假如發覺瀏覽網址的User_agent為baiduspider或是googlebot則為其回到的網頁頁面為’http://bbs.acehat.com’>(友情鏈接一)黑帽優化和http://bbs.acehat.com’>(友情鏈接二)黑帽優化社區論壇,并不是百度和谷歌網絡爬蟲得話則“不做解決,或輸出隨意”。,小結:第一次遇到這類狀況時,最先猜疑是的網站被劫持,瀏覽有關二級域名時自動跳轉到菠菜網,之后再細心看過下,客戶不太可能申請注冊這么多的二級域名,之后才注意到DNS分析結果的變化。,由此可見,DNS泛解析是一把兩面性,配備好得話能夠 提升客戶體驗,配備不太好得話非常容易被網絡黑客運用。此外,常常遇到過營運商在DNS里做了手和腳,當客戶鍵入不會有的網站域名時都是自動跳轉到她們設定好的游戲、檢索類網址。,

,

黑帽WiKi_黑帽百科(m.790079.com),8年黑帽SEO優化技術,黑帽seo快速排名,黑帽seo技術培訓學習,黑帽SEO快速排名程序、泛目錄、寄生蟲技術,贈送免費黑帽SEO視頻教程

(黑帽SEO技術,網站快速排名,蜘蛛池加速收錄,目錄程序定制)

掃一下添加微信: