參考:http://www.cnblogs.com/rush/archive/2011/12/31/2309203.html

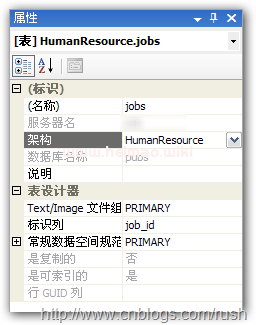

SQL Injection:就是通過把 SQL 命令插入到 Web 表單遞交或輸入域名或頁面請求的查詢字符串,最終 達(dá)到欺騙服務(wù)器執(zhí)行惡意的 SQL 命令。 具體來說,它是利用現(xiàn)有應(yīng)用程序,將(惡意)的 SQL 命令注入到后臺數(shù)據(jù)庫引擎執(zhí)行的能力,它可 以通過在 Web 表單中輸入(惡意)SQL 語句得到一個(gè)存在安全漏洞的網(wǎng)站上的數(shù)據(jù)庫,而不是按照設(shè)計(jì)者 意圖去執(zhí)行 SQL 語句。 首先讓我們了解什么時(shí)候可能發(fā)生 SQL Injection。 假設(shè)我們在瀏覽器中輸入 URL www.sample.com,由于它只是對頁面的簡單請求無需對數(shù)據(jù)庫動進(jìn)行動態(tài)請 求,所以它不存在 SQL Injection,當(dāng)我們輸入 www.sample.com?testid=23 時(shí),我們在 URL 中傳遞變量 testid,并且提供值為 23,由于它是對數(shù)據(jù)庫進(jìn)行動態(tài)查詢的請求(其中?testid=23 表示數(shù)據(jù)庫查詢變 量),所以我們可以該 URL 中嵌入惡意 SQL 語句。 現(xiàn)在我們知道 SQL Injection 適用場合,接下來我們將通過具體的例子來說明 SQL Injection 的應(yīng)用,這 里我們以 pubs 數(shù)據(jù)庫作為例子。 我們通過 Web 頁面查詢 job 表中的招聘信息,job 表的設(shè)計(jì)如下:

/// <summary>

/// Handles the Load event of the Page control.

/// </summary>

/// <param name="sender">The source of the event.</param>

/// <param name="e">The <see cref="System.EventArgs"/> instance containing the event data.</param>

protected void Page_Load(object sender, EventArgs e)

{

if (!IsPostBack)

{

// Gets departmentId from http request.

string queryString = Request.QueryString["departmentID"];

if (!string.IsNullOrEmpty(queryString))

{

// Gets data from database.

gdvData.DataSource = GetData(queryString.Trim());

// Binds data to gridview.

gdvData.DataBind();

}

}

}現(xiàn)在我們已經(jīng)完成了Web程序,接下來讓我們查詢相應(yīng)招聘信息吧。

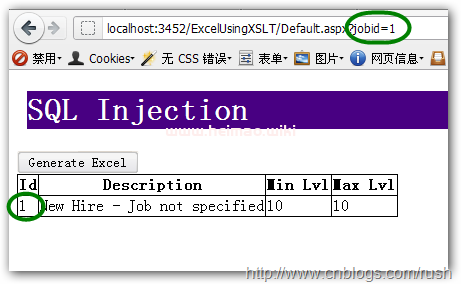

圖2 job表查詢結(jié)果

如圖所示,我們要查詢數(shù)據(jù)庫中工作Id值為1的工作信息,而且在頁面顯示了該工作的Id,Description,Min Lvl和Max Lvl等信息。

現(xiàn)在要求我們實(shí)現(xiàn)根據(jù)工作Id查詢相應(yīng)工作信息的功能,想必大家很快可以給出解決方案,SQL示意代碼如下:

SELECT job_id, job_desc, min_lvl, max_lvlFROM jobsWHERE (job_id = 1)

假設(shè)現(xiàn)在要求我們獲取Department表中的所有數(shù)據(jù),而且必須保留WHERE語句,那我們只要確保WHERE恒真就OK了,SQL示意代碼如下:

SELECT job_id, job_desc, min_lvl, max_lvlFROM jobs WHERE (job_id = 1) OR 1 = 1

上面我們使得WHERE恒真,所以該查詢中WHERE已經(jīng)不起作用了,其查詢結(jié)果等同于以下SQL語句。

SELECT job_id, job_desc, min_lvl, max_lvlFROM jobs

SQL查詢代碼實(shí)現(xiàn)如下:

string sql1 = string.Format( "SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id='{0}'", jobId);

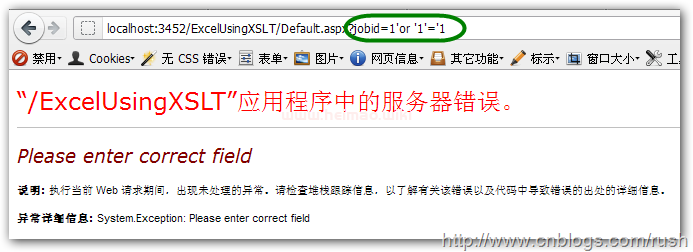

現(xiàn)在我們要通過頁面請求的方式,讓數(shù)據(jù)庫執(zhí)行我們的SQL語句,我們要在URL中嵌入惡意表達(dá)式1=1(或2=2等等),如下URL所示:

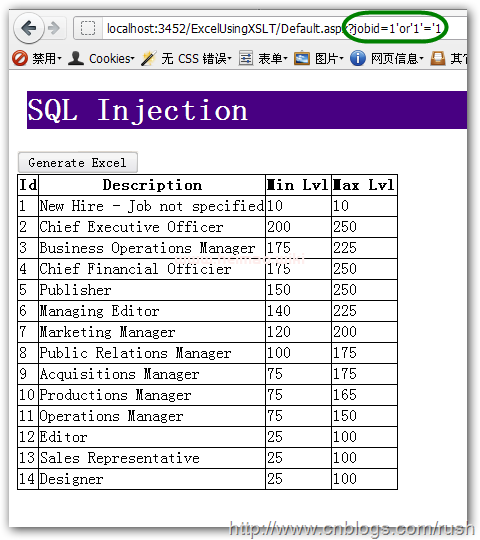

http://localhost:3452/ExcelUsingXSLT/Default.aspx?jobid=1'or'1'='1

等效SQL語句如下:

SELECT job_id, job_desc, min_lvl, max_lvlFROM jobsWHERE job_id = '1' OR '1' = 1'

圖3 job表查詢結(jié)果

現(xiàn)在我們把job表中的所有數(shù)據(jù)都查詢出來了,僅僅通過一個(gè)簡單的恒真表達(dá)式就可以進(jìn)行了一次簡單的攻擊。

雖然我們把job表的數(shù)據(jù)都查詢出來了,但數(shù)據(jù)并沒有太大的價(jià)值,由于我們把該表臨時(shí)命名為job表,所以接著我們要找出該表真正表名。

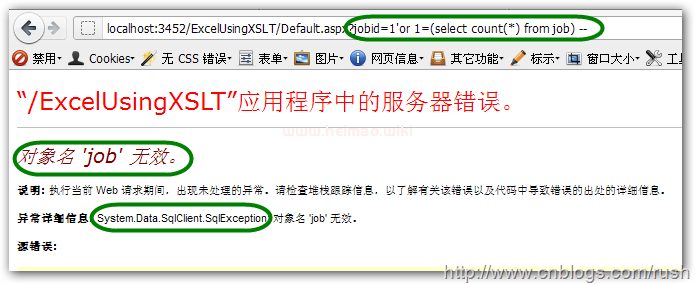

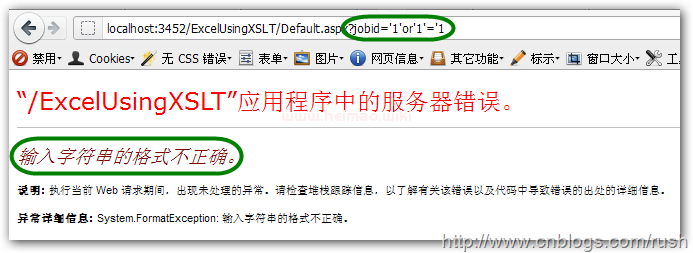

首先我們假設(shè)表名就是job,然后輸入以下URL:

http://localhost:3452/ExcelUsingXSLT/Default.aspx?jobid=1'or 1=(select count(*) from job)--

等效SQL語句如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id='1'or 1=(select count(*) from job) --'

圖4 job表查詢結(jié)果

當(dāng)我們輸入了以上URL后,結(jié)果服務(wù)器返回我們錯(cuò)誤信息,這證明了我們的假設(shè)是錯(cuò)誤的,那我們該感覺到挫敗嗎?不,其實(shí)這里返回了很多信息,首先它證明了該表名不是job,而且它還告訴我們后臺數(shù)據(jù)庫是SQL Server,不是MySQL或Oracle,這也設(shè)計(jì)一個(gè)漏洞把錯(cuò)誤信息直接返回給了用戶。

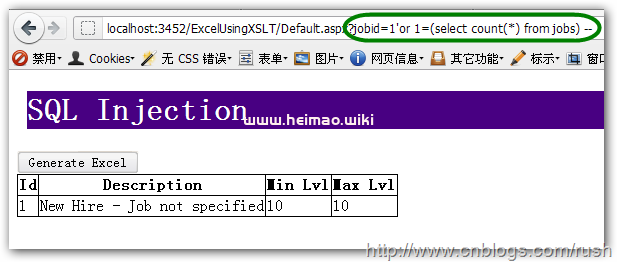

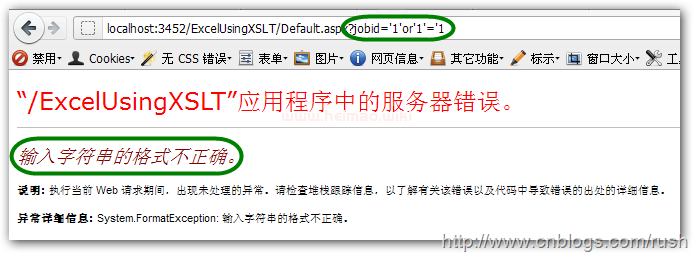

接下假定表名是jobs,然后輸入以下URL:

http://localhost:3452/ExcelUsingXSLT/Default.aspx?jobid=1'or1=(select count(*) from jobs) --

等效SQL語句如下:

SELECT job_id, job_desc, min_lvl, max_lvl FROM jobs WHERE job_id='1'or 1=(select count(*) from jobs) --'

圖5 job表查詢結(jié)果

現(xiàn)在證明了該表名是jobs,這可以邁向成功的一大步,由于我們知道了表名就可以對該表進(jìn)行增刪改操作了,而且我們還可以猜測出更多的表對它們作出修改,一旦修改成功那么這將是一場災(zāi)難。

現(xiàn)在大家已經(jīng)對SQL Injection的攻擊有了初步的了解了,接下讓我們學(xué)習(xí)如何防止SQL Injection。

總的來說有以下幾點(diǎn):

1.永遠(yuǎn)不要信任用戶的輸入,要對用戶的輸入進(jìn)行校驗(yàn),可以通過正則表達(dá)式,或限制長度,對單引號和雙"-"進(jìn)行轉(zhuǎn)換等。

2.永遠(yuǎn)不要使用動態(tài)拼裝SQL,可以使用參數(shù)化的SQL或者直接使用存儲過程進(jìn)行數(shù)據(jù)查詢存取。

3.永遠(yuǎn)不要使用管理員權(quán)限的數(shù)據(jù)庫連接,為每個(gè)應(yīng)用使用單獨(dú)的權(quán)限有限的數(shù)據(jù)庫連接。

4.不要把機(jī)密信息明文存放,請加密或者h(yuǎn)ash掉密碼和敏感的信息。

5.應(yīng)用的異常信息應(yīng)該給出盡可能少的提示,最好使用自定義的錯(cuò)誤信息對原始錯(cuò)誤信息進(jìn)行包裝,把異常信息存放在獨(dú)立的表中。

通過正則表達(dá)校驗(yàn)用戶輸入

首先我們可以通過正則表達(dá)式校驗(yàn)用戶輸入數(shù)據(jù)中是包含:對單引號和雙"-"進(jìn)行轉(zhuǎn)換等字符。

然后繼續(xù)校驗(yàn)輸入數(shù)據(jù)中是否包含SQL語句的保留字,如:WHERE,EXEC,DROP等。

現(xiàn)在讓我們編寫正則表達(dá)式來校驗(yàn)用戶的輸入吧,正則表達(dá)式定義如下:

private static readonly Regex RegSystemThreats = new Regex(@"\s?or\s*|\s?;\s?|\s?drop\s|\s?grant\s|^'|\s?--|\s?union\s|\s?delete\s|\s?truncate\s|" + @"\s?sysobjects\s?|\s?xp_.*?|\s?syslogins\s?|\s?sysremote\s?|\s?sysusers\s?|\s?sysxlogins\s?|\s?sysdatabases\s?|\s?aspnet_.*?|\s?exec\s?", RegexOptions.Compiled | RegexOptions.IgnoreCase);

上面我們定義了一個(gè)正則表達(dá)式對象RegSystemThreats,并且給它傳遞了校驗(yàn)用戶輸入的正則表達(dá)式。

由于我們已經(jīng)完成了對用戶輸入校驗(yàn)的正則表達(dá)式了,接下來就是通過該正則表達(dá)式來校驗(yàn)用戶輸入是否合法了,由于.NET已經(jīng)幫我們實(shí)現(xiàn)了判斷字符串是否匹配正則表達(dá)式的方法——IsMatch(),所以我們這里只需給傳遞要匹配的字符串就OK了。

示意代碼如下:

/// <summary>

/// A helper method to attempt to discover [known] SqlInjection attacks.

/// </summary>

/// <param name="whereClause">string of the whereClause to check</param>

/// <returns>true if found, false if not found </returns>public static bool DetectSqlInjection(string whereClause)

{ return RegSystemThreats.IsMatch(whereClause);

}/// <summary>

/// A helper method to attempt to discover [known] SqlInjection attacks.

/// </summary>

/// <param name="whereClause">string of the whereClause to check</param>

/// <param name="orderBy">string of the orderBy clause to check</param>

/// <returns>true if found, false if not found </returns>public static bool DetectSqlInjection(string whereClause, string orderBy)

{ return RegSystemThreats.IsMatch(whereClause) || RegSystemThreats.IsMatch(orderBy);

}現(xiàn)在我們完成了校驗(yàn)用的正則表達(dá)式,接下來讓我們需要在頁面中添加校驗(yàn)功能。

SELECT job_id, job_desc, min_lvl, max_lvlFROM jobsWHERE (job_id = 1)0

當(dāng)我們再次執(zhí)行以下URL時(shí),被嵌入的惡意語句被校驗(yàn)出來了,從而在一定程度上防止了SQL Injection。

http://localhost:3452/ExcelUsingXSLT/Default.aspx?jobid=1'or'1'='1

圖6 添加校驗(yàn)查詢結(jié)果

但使用正則表達(dá)式只能防范一些常見或已知SQL Injection方式,而且每當(dāng)發(fā)現(xiàn)有新的攻擊方式時(shí),都要對正則表達(dá)式進(jìn)行修改,這可是吃力不討好的工作。

通過參數(shù)化存儲過程進(jìn)行數(shù)據(jù)查詢存取

首先我們定義一個(gè)存儲過程根據(jù)jobId來查找jobs表中的數(shù)據(jù)。

SELECT job_id, job_desc, min_lvl, max_lvlFROM jobsWHERE (job_id = 1)1

接著修改我們的Web程序使用參數(shù)化的存儲過程進(jìn)行數(shù)據(jù)查詢。

SELECT job_id, job_desc, min_lvl, max_lvlFROM jobsWHERE (job_id = 1)2

現(xiàn)在我們通過參數(shù)化存儲過程進(jìn)行數(shù)據(jù)庫查詢,這里我們把之前添加的正則表達(dá)式校驗(yàn)注釋掉。

圖7 存儲過程查詢結(jié)果

大家看到當(dāng)我們試圖在URL中嵌入惡意的SQL語句時(shí),參數(shù)化存儲過程已經(jīng)幫我們校驗(yàn)出傳遞給數(shù)據(jù)庫的變量不是整形,而且使用存儲過程的好處是我們還可以很方便地控制用戶權(quán)限,我們可以給用戶分配只讀或可讀寫權(quán)限。

但我們想想真的有必要每個(gè)數(shù)據(jù)庫操作都定義成存儲過程嗎?而且那么多的存儲過程也不利于日常的維護(hù)。

參數(shù)化SQL語句

還是回到之前動態(tài)拼接SQL基礎(chǔ)上,我們知道一旦有惡意SQL代碼傳遞過來,而且被拼接到SQL語句中就會被數(shù)據(jù)庫執(zhí)行,那么我們是否可以在拼接之前進(jìn)行判斷呢?——命名SQL參數(shù)。

SELECT job_id, job_desc, min_lvl, max_lvlFROM jobsWHERE (job_id = 1)3

圖8 參數(shù)化SQL查詢結(jié)果

這樣我們就可以避免每個(gè)數(shù)據(jù)庫操作(尤其一些簡單數(shù)據(jù)庫操作)都編寫存儲過程了,而且當(dāng)用戶具有數(shù)據(jù)庫中jobs表的讀權(quán)限才可以執(zhí)行該SQL語句。

添加新架構(gòu)

數(shù)據(jù)庫架構(gòu)是一個(gè)獨(dú)立于數(shù)據(jù)庫用戶的非重復(fù)命名空間,您可以將架構(gòu)視為對象的容器(類似于.NET中的命名空間)。

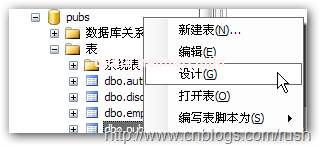

首先我們右擊架構(gòu)文件夾,然后新建架構(gòu)。

圖9 添加HumanResource架構(gòu)

上面我們完成了在pubs數(shù)據(jù)庫中添加HumanResource架構(gòu),接著把jobs表放到HumanResource架構(gòu)中。

圖 10 修改jobs表所屬的架構(gòu)

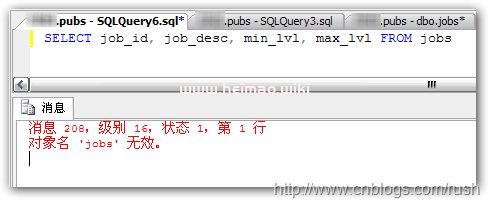

當(dāng)我們再次執(zhí)行以下SQL語句時(shí),SQL Server提示jobs無效,這是究竟什么原因呢?之前還運(yùn)行的好好的。

SELECT job_id, job_desc, min_lvl, max_lvlFROM jobsWHERE (job_id = 1)4

圖 11 查詢輸出

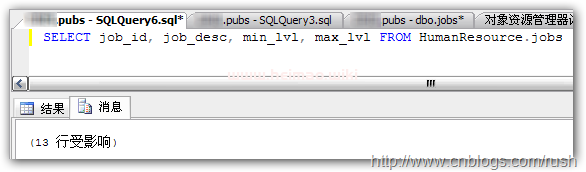

當(dāng)我們輸入完整的表名“架構(gòu)名.對象名”(HumanResource.jobs)時(shí),SQL語句執(zhí)行成功。

SELECT job_id, job_desc, min_lvl, max_lvlFROM jobsWHERE (job_id = 1)5

為什么之前我們執(zhí)行SQL語句時(shí)不用輸入完整表名dbo.jobs也可以執(zhí)行呢?

這是因?yàn)槟J(rèn)的架構(gòu)(default schema)是dbo,當(dāng)只輸入表名時(shí),Sql Server會自動加上當(dāng)前登錄用戶的默認(rèn)的架構(gòu)(default schema)——dbo。

由于我們使用自定義架構(gòu),這也降低了數(shù)據(jù)庫表名被猜測出來的可能性。

LINQ to SQL

前面使用了存儲過程和參數(shù)化查詢,這兩種方法都是非常常用的,而針對于.NET Framework的ORM框架也有很多,如:NHibernate,Castle和Entity Framework,這里我們使用比較簡單LINQ to SQL。

圖 12 添加jobs.dbml文件

SELECT job_id, job_desc, min_lvl, max_lvlFROM jobsWHERE (job_id = 1)6

相比存儲過程和參數(shù)化查詢,LINQ to SQL我們只需添加jobs.dbml,然后使用LINQ對表進(jìn)行查詢就OK了。

總結(jié)

我們在本文中介紹了SQL Injection的基本原理,通過介紹什么是SQL Injection,怎樣進(jìn)行SQL Injection和如何防范SQL Injection。通過一些程序源碼對SQL的攻擊進(jìn)行了細(xì)致的分析,使我們對SQL Injection機(jī)理有了一個(gè)深入的認(rèn)識,作為一名Web應(yīng)用開發(fā)人員,一定不要盲目相信用戶的輸入,而要對用戶輸入的數(shù)據(jù)進(jìn)行嚴(yán)格的校驗(yàn)處理,否則的話,SQL Injection將會不期而至。