1.)upload上傳點挖掘

2.)編輯器挖掘–>即如果系統用了典型類型的編輯器時,可以利用編輯器的nday進行挖掘

編輯器兩種情況

①不需要后臺驗證-->掃描器完事

②需要驗證進入后臺后才可操作類

FCKeditor==CKFinder

EWEbeditor

UEDITOR

DotNet TextBox

Cute Editor

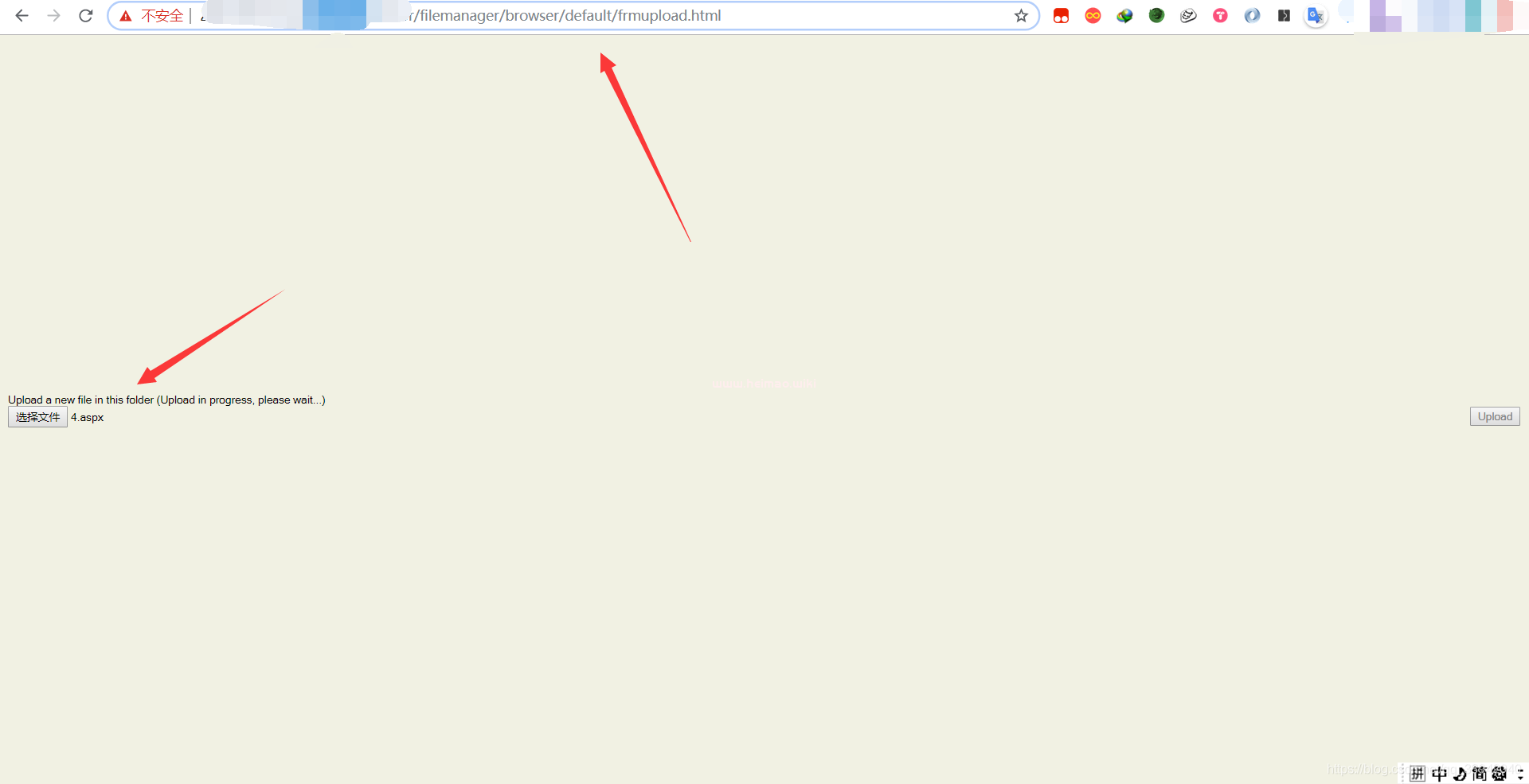

FCKeditor/editor/filemanager/browser/default/connectors/test.html FCKeditor/editor/filemanager/upload/test.html FCKeditor/editor/filemanager/connectors/test.html FCKeditor/editor/filemanager/connectors/uploadtest.html

兩種繞過方法

① “.” 變 “_” 繞過方法 利用iis6.0目錄解析漏洞繞過(跟iis的解析漏洞一起打組合拳) a.asp;.png-->a_asp;.png ②突破文件上傳漏洞 原理:asp文件夾下的文件均會被解析為asp所導致 先建立一個a.asp文件夾 上傳圖片一句話馬a_asp;.png

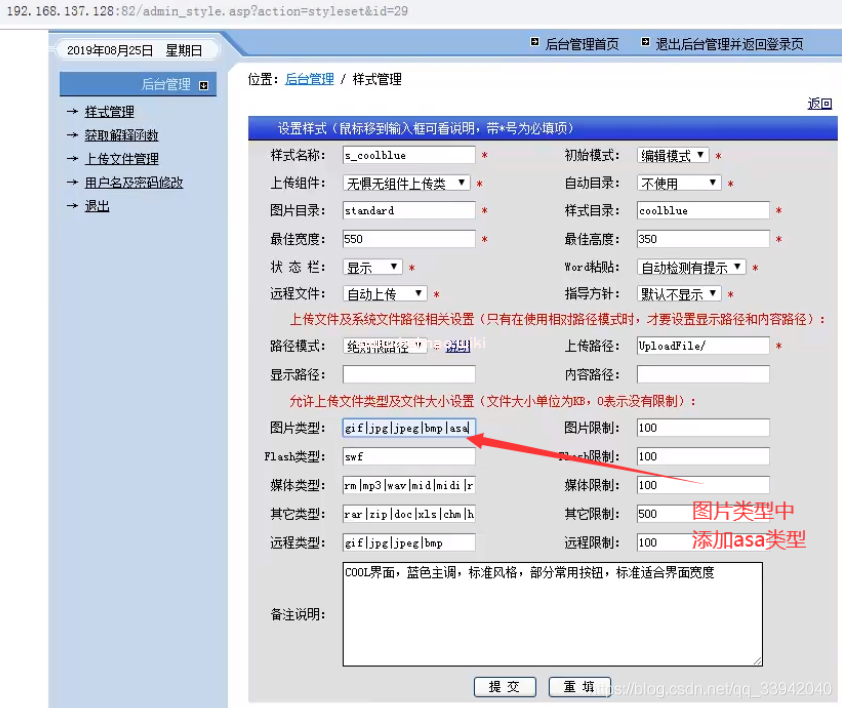

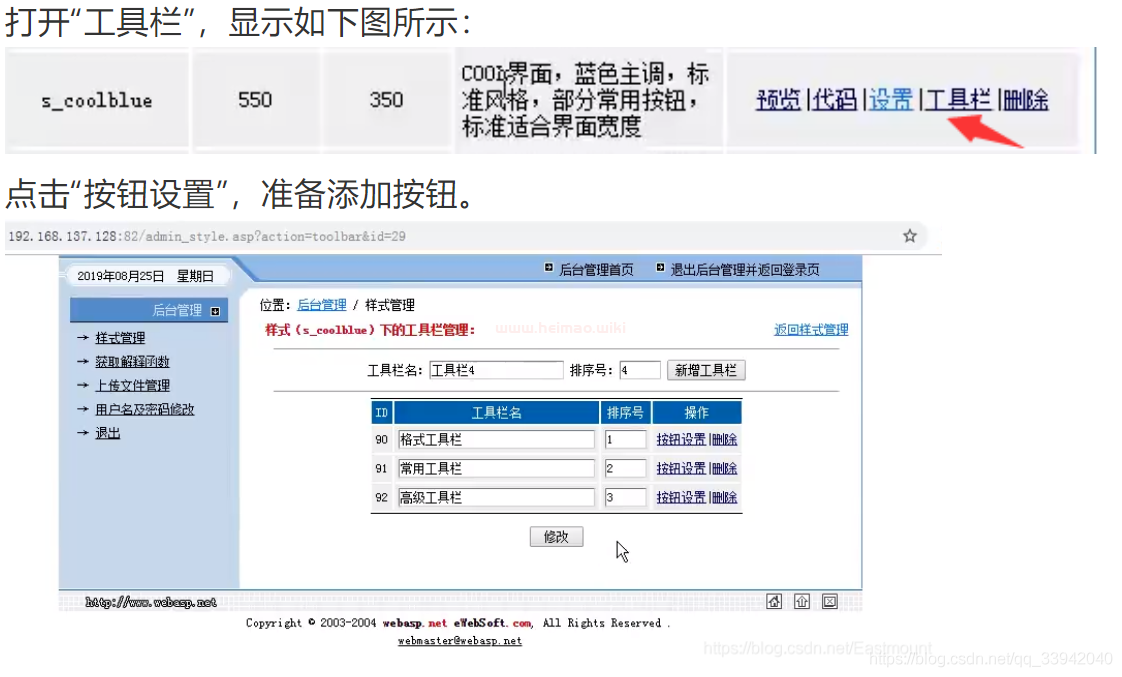

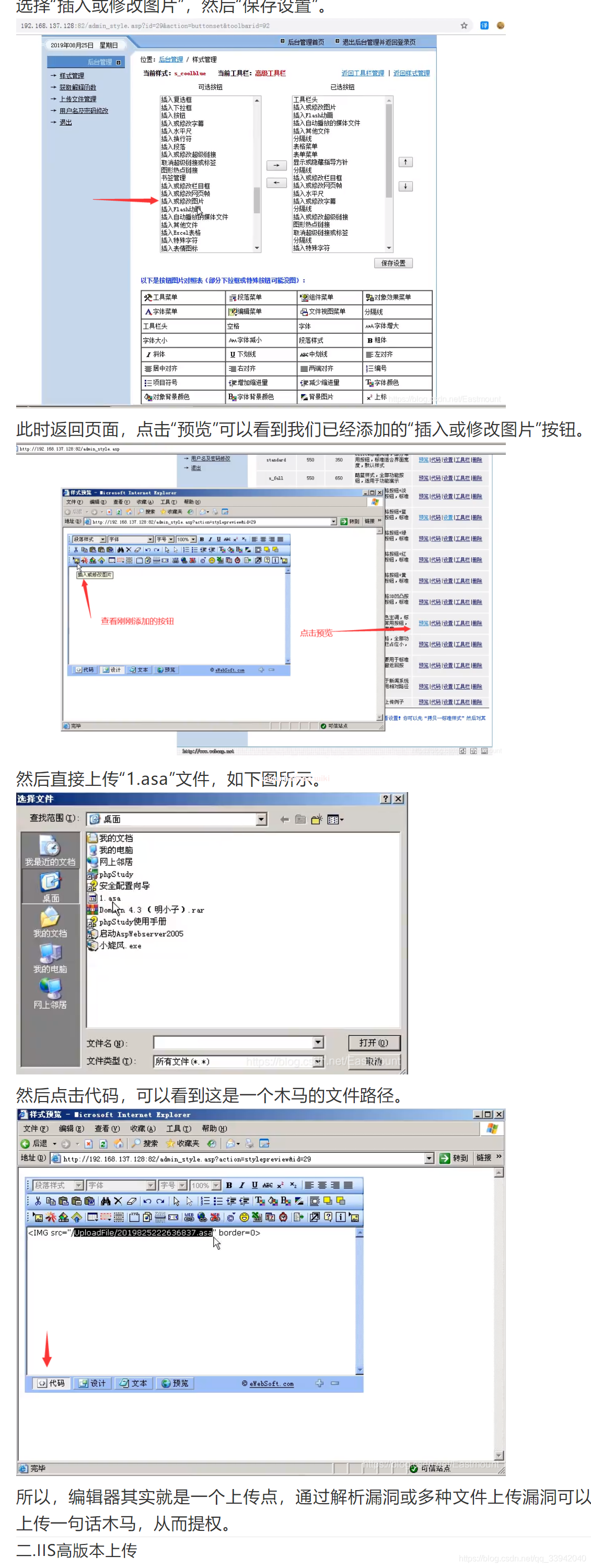

①進后臺 默認數據庫地址 ewebeditor/db/ewebeditor.mdb 常用的數據庫地址:webeditor/db/ewebeditor.asa ewebeditor/db/ewebeditor.asp ewebeditor/db/#ewebeditor.asa ewebeditor/db/#ewebeditor.mdb ewebeditor/db/!@#ewebeditor.asp ewebeditor/db/ewebeditor1033.mdb 默認后臺:ewebeditor/admin_login.asp 默認賬號密碼:admin admin/admin888 admin/admin999 admin1/admin000 ②eweb遍歷漏洞 ewebeditor/admin_uploadfile.asp?id=14&dir=./ ③修改樣式處可以上傳文件