黑客入侵電腦是一個復雜且具有嚴重危害性的行為,其手段多樣且不斷演變。隨著信息技術的飛速發展,網絡安全面臨著前所未有的挑戰,黑客入侵事件屢屢發生,給個人、企業乃至帶來了巨大的損失。了解黑客是如何入侵電腦,對于我們增強網絡安全意識、保護自身信息安全至關重要。

黑客入侵電腦的第一步往往是進行信息收集。他們會利用各種公開的渠道,如社交媒體、企業官網、行業論壇等,收集目標電腦所有者或相關機構的信息。這些信息可能包括個人資料、企業業務范圍、網絡架構等。通過分析這些信息,黑客能夠初步了解目標的情況,為后續的入侵行動制定策略。例如,他們可能會發現目標企業使用的某種特定軟件存在已知漏洞,或者目標個人在多個平臺使用相同的弱密碼,這些信息都為他們打開了入侵的大門。

在獲取一定信息后,黑客會嘗試探測目標電腦的網絡環境和開放端口。他們使用專門的工具,如端口掃描器,向目標電腦的 IP 地址發送大量數據包,檢測哪些端口處于開放狀態。不同的端口對應著不同的服務,如果某個端口開放,就意味著目標電腦可能運行著相關的服務程序。例如,80 端口通常用于 HTTP 服務,如果探測到該端口開放,黑客就可以進一步針對 HTTP 服務可能存在的漏洞進行攻擊。通過這種方式,黑客可以繪制出目標電腦的網絡拓撲圖,找出潛在的攻擊入口。

一旦確定了可能的攻擊點,黑客會著手尋找系統漏洞。軟件系統無論多么先進,都難免存在一些安全漏洞。黑客會利用各種漏洞掃描工具,或者通過研究公開的漏洞信息,來發現目標電腦所使用的操作系統、應用程序等軟件中存在的已知漏洞。這些漏洞可能是由于軟件設計缺陷、編碼錯誤或者配置不當等原因造成的。例如,某些早期版本的 Windows 操作系統存在的 SMB 漏洞,黑客可以利用該漏洞在目標電腦上執行惡意代碼,從而獲得系統的控制權。黑客還會關注零日漏洞,即那些尚未被軟件廠商發現或修復的漏洞,這些漏洞往往能讓他們在攻擊中占據先機。

當找到合適的漏洞后,黑客會精心構造攻擊代碼。他們會根據漏洞的特性,編寫針對性的惡意程序,如病毒、木馬、蠕蟲等。這些惡意程序具有隱蔽性和破壞性,能夠在目標電腦上悄然運行,并按照黑客的指令進行操作。例如,木馬程序可以通過偽裝成正常的軟件安裝包或者鏈接,誘使用戶下載并運行。一旦運行,木馬會在后臺悄悄地記錄用戶的操作信息,如賬號密碼、銀行卡信息等,并將這些信息發送給黑客。病毒則可能會破壞目標電腦上的數據,導致文件丟失、系統崩潰等嚴重后果。

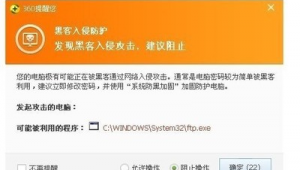

在成功植入惡意程序后,黑客就可以實現對目標電腦的遠程控制。他們通過控制端與被植入惡意程序的電腦建立連接,從而能夠遠程操作目標電腦。黑客可以查看目標電腦的文件、修改系統設置、竊取敏感信息等。例如,他們可以遠程打開目標電腦的攝像頭和麥克風,竊取用戶的隱私;或者將目標電腦變成“肉雞”,利用其資源參與分布式拒絕服務攻擊(DDoS)等惡意活動,進一步擴大攻擊范圍。

為了避免被發現,黑客還會采取一系列隱藏和清除痕跡的措施。他們會刪除惡意程序在目標電腦上留下的日志文件,修改系統時間等信息,以掩蓋入侵的時間和行為。他們可能會使用代理服務器等手段來隱藏自己的真實 IP 地址,使追蹤變得困難。隨著技術的發展,網絡安全專家也在不斷加強對黑客行為的監測和追蹤能力,通過分析網絡流量、系統日志等數據,能夠發現黑客的蛛絲馬跡,并采取相應的措施進行防范和反擊。

黑客入侵電腦是一個系統性的過程,涉及信息收集、探測攻擊點、利用漏洞、植入惡意程序和隱藏痕跡等多個環節。我們必須時刻保持惕,加強網絡安全防護意識,采取有效的安全措施,如安裝殺毒軟件、防火墻,定期更新系統和軟件,設置強密碼等,以抵御黑客的入侵,保護我們的電腦和個人信息安全。只有這樣,我們才能在日益復雜的網絡環境中安全地使用計算機,避免遭受黑客攻擊帶來的損失。