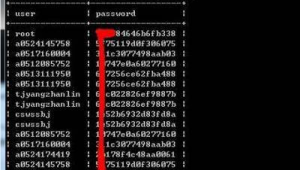

電腦密碼的安全在當今數字化時代至關重要,而密碼hash(哈希)技術在保障密碼安全方面發揮著不可替代的作用。在日常使用電腦的過程中,我們都需要設置密碼來保護個人隱私和數據安全。簡單地將密碼以明文形式存儲在電腦系統中是極其危險的,一旦系統被攻破,這些明文密碼就會直接暴露,給用戶帶來巨大的損失。

為了解決這一問題,密碼hash技術應運而生。Hash是一種將任意長度的輸入通過特定的哈希算法轉換為固定長度輸出的過程,這個輸出就是哈希值。哈希算法具有單向性,也就是說,我們可以很容易地從密碼計算出哈希值,但幾乎不可能從哈希值反向推導出原始密碼。這就使得即使攻擊者獲取了存儲在電腦中的哈希值,也無法直接得到用戶的密碼。

常見的哈希算法有MD5、SHA - 1、SHA - 256等。MD5曾經是廣泛使用的哈希算法,它可以將任意長度的輸入轉換為128位的哈希值。但隨著技術的發展,MD5被發現存在嚴重的安全漏洞,攻擊者可以通過碰撞攻擊找到兩個不同的輸入產生相同的哈希值,從而繞過密碼驗證機制。

SHA - 1是另一種曾經流行的哈希算法,它生成160位的哈希值。同樣由于其安全性問題,現在也逐漸被棄用。相比之下,SHA - 256生成256位的哈希值,具有更高的安全性,目前被廣泛應用于各種密碼存儲場景。

在電腦系統中,當用戶設置密碼時,系統會使用特定的哈希算法對密碼進行處理,然后將哈希值存儲在數據庫中。當用戶登錄時,系統會對用戶輸入的密碼再次進行哈希計算,并將計算得到的哈希值與存儲在數據庫中的哈希值進行比較。如果兩個哈希值相同,則認為用戶輸入的密碼正確。

為了進一步增強密碼的安全性,還可以采用加鹽(salt)的方法。鹽是一個隨機字符串,在進行哈希計算之前,將鹽與密碼拼接在一起,然后再進行哈希處理。這樣即使兩個用戶使用了相同的密碼,由于鹽的不同,他們的哈希值也會不同,大大增加了攻擊者破解密碼的難度。

密碼hash技術也并非完美無缺。隨著計算機計算能力的不斷提升,暴力破解和字典攻擊等手段仍然對密碼安全構成威脅。暴力破解是指攻擊者嘗試所有可能的密碼組合,直到找到與哈希值匹配的密碼。字典攻擊則是使用預先準備好的常見密碼列表進行嘗試。

為了應對這些攻擊,用戶應該選擇強度較高的密碼,避免使用常見的單詞、生日等容易被猜到的密碼。系統管理員也應該定期更新哈希算法和鹽值,以提高系統的安全性。多因素認證也是一種有效的安全措施,它結合了密碼、短信驗證碼、指紋識別等多種方式,進一步增強了賬戶的安全性。

在云計算和大數據時代,大量的用戶數據存儲在云端服務器中,密碼hash技術的重要性更加凸顯。一旦云端服務器被攻擊,用戶的密碼信息可能會被泄露,導致嚴重的后果。因此,云服務提供商需要采用更加先進的密碼保護技術,確保用戶數據的安全。

電腦密碼hash技術是保障密碼安全的重要手段,但我們不能僅僅依賴它來保護我們的信息安全。用戶和系統管理員都應該采取多種措施,不斷提高密碼的安全性,以應對日益復雜的網絡安全威脅。只有這樣,我們才能在數字化的世界中放心地使用電腦和網絡服務,保護好自己的隱私和數據。